LED (o ´Light Emitting Diode´ en inglés) transforma la energía en luz con mayor potencia y ahorrando consumo eléctrico

Una nueva y revolucionaria tecnología en la proyección de imágenes de alta definición, diseño minimalista y protección al medio ambiente es la propuesta que Samsung introduce en el país: la nueva generación de televisores LED TV.

La tecnología LED (o "Light Emitting Diode", de acuerdo a sus siglas en inglés) se constituye como la mayor innovación en iluminación que permite hacer brillar el cristal, transformando la energía en luz con mayor potencia y ahorrando un importante porcentaje de consumo eléctrico, lo cual contribuye al uso eficiente de los recursos y por consiguiente, a la preservación del medio ambiente.

Como reconocimiento a esta revolucionaria tecnología, en el último CES 2009 (Consumer Electronic Show) desarrollado en las Vegas, los TV LED de Samsung obtuvieron 03 premios a la innovación y 01 premio como "Eco Design Award", por sus esfuerzos en la protección del medio ambiente.

La nueva tecnología LED TV, que ingresará a nuestro país en el mes de mayo, marcará definitivamente un hito en la historia del diseño, por poseer entre sus múltiples atributos, una estructura ultra delgada, de tan sólo una pulgada de espesor.

El elegante y sofisticado diseño con inyección de resinas de color en matices rojos, transparentes como el agua - que fue patentado por Samsung en el 2008 - hacen del LED el primer televisor en el mundo con un exclusivo diseño, consolidándose como la mejor opción a la hora de elegir el modelo ideal de televisor.

Los televisores LED de Samsung prometen además, una increíble calidad de imagen, pues la tecnología de punta aplicada en ellos ofrece un gran contraste, colores más intensos, negros más profundos e imágenes mucho más nítidas, con un menor tiempo de respuesta.

Uno de los atributos más importantes es que son amigables con el medio ambiente, pues generan un verdadero ahorro de energía debido a la eficiencia en su utilización, 40% menor al habitual. Asimismo, durante su fabricación no se utiliza pintura en spray que contiene componentes volátiles orgánicos - grandes contaminantes del ecosistema - sino que se aplica una inyección de resina de color, para evitar que estos peligrosos elementos contaminen el medio ambiente.

Los televisores LED pueden convertirse en verdaderas computadoras, permitiendo que el usuario pueda ver el contenido de la PC en la pantalla, pues sólo bastará la conexión inalámbrica (DNLA) incluida en este equipo para ingresar a Internet y disfrutar de música, MP3, videos y películas contenidas en la PC, convirtiendo el televisor en un verdadero centro de entretenimiento en casa.

Esta revolucionaria tecnología que muy pronto será lanzada en mayo en nuestro país, marcará una nueva era en el desarrollo de la imagen, el diseño, la protección al medio ambiente y la múltiple funcionalidad, atributos diferenciadores que convierten definitivamente a los televisores LED de Samsung, en el equipo más completo y eficiente que se haya creado hasta el momento.

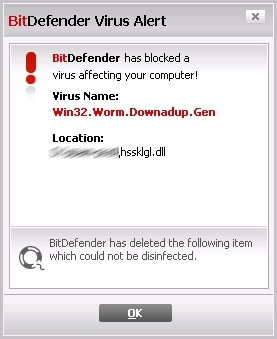

su control sobre el mismo, pues los datos contenidos en la memoria del sistema se pierden. VBootkit 2.0 es el heredero del trabajo precedente que Kumar y Kumar han hecho sobre vulnerabilidades contenidas en el proceso de inicio de Windows. En 2007, estos investigadores mostraron al público una versión anterior de VBootkit para

su control sobre el mismo, pues los datos contenidos en la memoria del sistema se pierden. VBootkit 2.0 es el heredero del trabajo precedente que Kumar y Kumar han hecho sobre vulnerabilidades contenidas en el proceso de inicio de Windows. En 2007, estos investigadores mostraron al público una versión anterior de VBootkit para